تكنولوجيا وأمن معلومات

التحليل الجنائي الرقمي: كشف الجرائم "السيبرانية" باستخدام التكنولوجيا المتقدمة

مع التطور السريع في التكنولوجيا وزيادة انتشار الجرائم الإلكترونية، أصبح التحليل الجنائي الرقمي أداة أساسية في كشف الأدلة الرقمية وملاحقة المجرمين السيبرانيين. يُعنى هذا المجال بجمع وتحليل البيانات من الأجهزة الإلكترونية والشبكات لتقديم أدلة قانونية في التحقيقات. ومع تزايد تعقيد الجرائم الإلكترونية، أصبح من الضروري الاستعانة بتقنيات متقدمة مثل الذكاء الاصطناعي وتحليل البيانات الضخمة لتحديد الأنشطة الإجرامية وتعقب مرتكبيها.

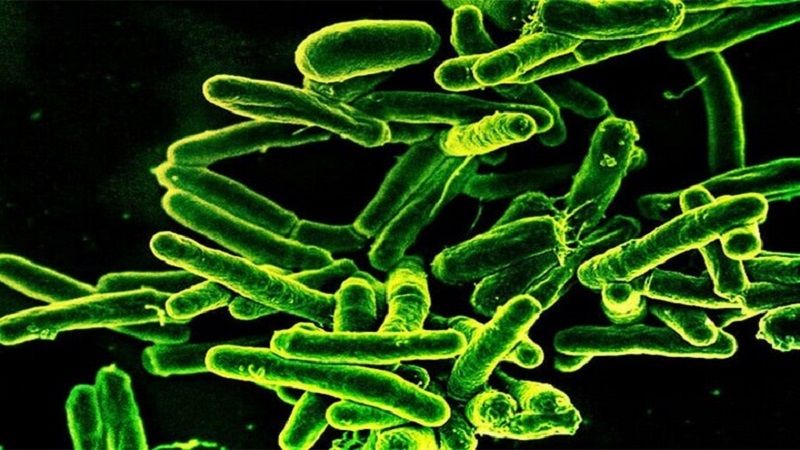

يُعرف التحليل الجنائي الرقمي بأنه فرع من علوم التحقيقات الجنائية، يركز على استرجاع الأدلة الرقمية من أجهزة الحاسوب، الهواتف المحمولة، الخوادم، والشبكات. وهو يُستخدم لمكافحة الجرائم السيبرانية مثل الاحتيال المالي، اختراق الأنظمة، الابتزاز الإلكتروني، هجمات الفدية، والهندسة الاجتماعية، نشر "الفيروسات"، التهديدات عبر وسائل التواصل الاجتماعي، والجرائم المتعلقة بالعملات الرقمية. تتسم هذه الجرائم بالتعقيد نتيجة استخدام المجرمين لتقنيات التشفير وإخفاء الهوية الرقميه، مما يجعل تعقبهم أكثر صعوبة، لكن التحليل الجنائي الرقمي يتيح للمحققين استعادة البيانات المحذوفة، تحليل الأنشطة المشبوهة، وربط الأدلة الرقمية بالجناة.

يغطي التحليل الجنائي الرقمي مجموعة واسعة من التخصصات التي تعتمد على نوع البيانات أو الأنظمة التي يتم التحقيق فيها. يركز التحليل الجنائي للحواسيب على استرجاع وتحليل البيانات من أجهزة الكمبيوتر المكتبية والمحمولة، في حين يعنى التحليل الجنائي للأجهزة المحمولة بفحص الهواتف الذكية والأجهزة اللوحية لاسترجاع الرسائل، الصور، وسجلات المكالمات. أما التحليل الجنائي للشبكات فيهدف إلى تعقب الأنشطة غير المشروعة وتحليل حركة البيانات على الإنترنت، بينما يتعامل التحليل الجنائي للذاكرة الحية مع استخراج المعلومات المخزنة في ذاكرة الوصول العشوائي (RAM) خلال تشغيل النظام. هناك أيضًا التحليل الجنائي للسحابة الذي يعنى بالتحقيق في البيانات المخزنة على خدمات الحوسبة السحابية، والتحليل الجنائي لإنترنت الأشياء، وهو فرع حديث يركز على الأجهزة الذكية المتصلة بالإنترنت مثل الكاميرات الأمنية وأجهزة المساعد الذكي.

تعتمد التحقيقات الرقمية على مجموعة من الأدوات المتخصصة التي تتيح استرجاع وتحليل الأدلة الجنائية الرقمية. تشمل هذه الأدوات برامج مثل Autopsy & The Sleuth Kit التي تُستخدم لتحليل الأدلة الرقمية المخزنة على الأقراص الصلبة، وEnCase، الذي يساعد المحققين في استخراج وتحليل البيانات الجنائية. يُستخدم أيضًا FTK (Forensic Toolkit) لاسترجاع وتحليل الملفات المحذوفة، بينما يوفر Wireshark القدرة على مراقبة وتحليل البيانات على الشبكات. لتحليل الذاكرة العشوائية وكشف البرمجيات الضارة، يعتمد المحققون على Volatility، في حين يُعد Cellebrite UFED أداة متقدمة لاستخراج البيانات من الهواتف المحمولة.

عند تنفيذ الجرائم "السيبرانية"، يترك المجرمون بصمات رقمية يمكن أن تساعد المحققين في تتبعهم. من بين هذه البصمات عناوين IP التي يمكن استخدامها لتعقب مصدر الهجوم، وسجلات الدخول والخروج التي تكشف عن توقيت وكيفية الوصول إلى الحسابات المخترقة. كذلك، تُعد بصمات المتصفح عاملاً مساعدًا في تحديد نوع الجهاز المستخدم ونظام التشغيل، إضافة إلى التحليل السلوكي للبرمجيات الخبيثة التي تُستخدم لتحديد مدى صلة الهجوم بهجمات سابقة. كما أصبح تحليل سلسلة الكتل (Blockchain Analytics) وسيلة فعالة لتعقب المعاملات المشبوهة باستخدام العملات الرقمية، حيث يساعد في كشف عمليات غسيل الأموال وتمويل الأنشطة غير القانونية.

بفضل التقدم في الذكاء الاصطناعي، أصبح بالإمكان تسريع عمليات التحقيق الجنائي الرقمي وكشف الأنشطة غير القانونية بسرعة فائقة. في عام 2017، ساهم الذكاء الاصطناعي في كشف هجوم WannaCry، حيث تم تحليل شيفرة "الفيروس" وربطها بمجموعة Lazarus Group الكورية الشمالية، مما أدى إلى تحديد هوية أحد منفذي الهجوم، "بارك جين هيوك". في قضية أخرى، تم استخدام تقنيات تحليل معاملات "البلوكشين" لتعقب "روس أولبريخت"، المعروف باسم "Dread Pirate Roberts"، والذي كان يدير سوق Silk Road في الإنترنت المظلم، حيث تم تتبع معاملاته الرقمية وربطها بحساباته الحقيقية، مما أدى إلى القبض عليه. أما في قضية الاحتيال المالي التي تورط فيها "سام بانكمان-فرايد"، الرئيس التنفيذي لمنصة FTX، فقد تمكن المحققون من كشف الاحتيال من خلال تحليل ملايين السجلات المالية باستخدام تقنيات التعلم العميق، مما ساعد في كشف نمط الاحتيال الذي استخدمه في التلاعب بأموال المستثمرين.

على الرغم من التطورات الهائلة في التحليل الجنائي الرقمي، لا تزال هناك العديد من التحديات التي تعيق التحقيقات. يمثل التشفير القوي وإخفاء الهوية عقبة رئيسية، حيث يعتمد المجرمون على شبكات مجهولة مثل Tor وتقنيات التشفير لمنع تعقب أنشطتهم. كما أصبح التزييف العميق (Deepfake) تحديًا متزايدًا، حيث يتم استخدام الذكاء الاصطناعي لإنشاء مقاطع فيديو وصوت مزيفة يصعب اكتشافها. يواجه المحققون أيضًا عقبات قانونية، حيث تختلف قوانين حماية البيانات بين الدول، مما يجعل التعاون في التحقيقات الدولية أكثر تعقيدًا.

نظرًا لأن الجرائم السيبرانية غالبًا ما تكون عابرة للحدود، أصبح التعاون بين وكالات إنفاذ القانون مثل "الإنتربول"، "اليوروبول"، و"الإف بي آي" ضروريًا لتبادل المعلومات وتعزيز الجهود الدولية في مكافحة الجرائم الإلكترونية. تعتمد هذه الوكالات على تقنيات تحليل متقدمة لتحديد مصادر الهجمات، مشاركة البيانات بين الدول، وتنسيق عمليات الملاحقة القضائية.

يُعد التحليل الجنائي الرقمي أحد الأدوات الأساسية في مكافحة الجرائم "السيبرانية"، حيث يساعد في كشف الأنشطة غير المشروعة، تعقب الأدلة الرقمية، وحماية الأمن "السيبراني". ومع التقدم المستمر في الذكاء الاصطناعي وتحليل البيانات الضخمة، أصبحت عمليات التحقيق أكثر سرعة ودقة، مما يعزز من قدرة الحكومات والشركات على حماية بياناتها من التهديدات الإلكترونية المتزايدة. ومع ذلك، لا تزال التحديات التقنية والقانونية قائمة، مما يتطلب استمرار التطوير في هذا المجال لمواكبة التطورات المتسارعة في عالم الجريمة "السيبرانية".

الجرائمالفيروساتالذكاء الاصطناعي

إقرأ المزيد في: تكنولوجيا وأمن معلومات

14/03/2025

الـ AI "الإسرائيلي"... آلة للقتل العشوائي

التغطية الإخبارية

فلسطين المحتلة| قوات الاحتلال تقتحم مخيم الفوار جنوب الخليل وتطلق الرصاص الحي

لبنان| مراد: العدو فشل في تحقيق أهدافه رغم احتلاله بعض الأراضي والتي سيتم تحريرها عاجلًا أم آجلًا

اليمن| شهداء وجرحى إثر العدوان الأميركي على حي سكني في مديرية شعوب شمال العاصمة

ترامب: أصدرت أوامر للجيش الأميركي اليوم بشن عملية عسكرية "حاسمة وقوية" ضد "الحوثيين" في اليمن

لبنان| النائب علي فياض: يستدعي كل ذلك إعادة تقويم للموقف من قبل الحكومة واتخاذ إجراءات أكثر حزمًا وصلابة حماية للمواطنين اللبنانيين

مقالات مرتبطة

قممٌ ولا قِيَم

في جريمة مروّعة.. أميركي يقتل طفلًا فلسطينيًا بـ26 طعنة ويجرح والدته

مخاطر مشاركة صور ومعلومات الاطفال على الانترنت

الهند: غضبٌ عارمٌ إثر جريمة قتل مُسلم من ذوي الاحتياجات الخاصة

جرائم "القوات" اللبنانية و"حكيمها" بحق لبنان وجيشه وشعبه

حالة طوارئ عالمية لمواجهة "جدري القردة".. هل وصل إلى لبنان؟

التصدي للهجمات السيبرانية المتقدمة: استراتيجيات الدفاع في عصر الذكاء الاصطناعي

الصحة العالمية: 12569 إصابة و581 حالة وفاة بفيروس "جدري القردة" في الكونغو

روسيا: ابتكار لقاح مضاد للسلّ بفعاليّة عالية

واشنطن تستعد لنشر وباء جديد!

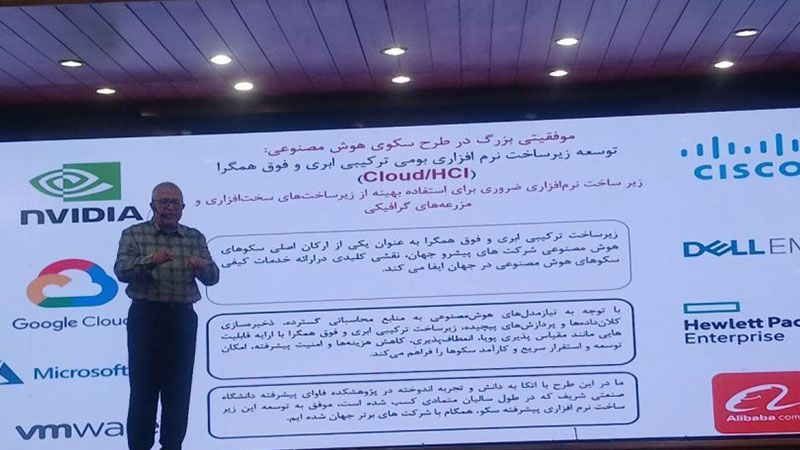

إيران تزيح الستار عن منصتها للذكاء الاصطناعي: صناعة محلية خالصة

الذكاء الاصطناعي وخطره على التوازن البيئي العالمي

نماذج اللغة الكبيرة تعيد تشكيل فهم اللغة وتحليل البيانات

هل ينجح DeepSeek الصيني في كسر احتكار عمالقة التكنولوجيا في الغرب؟